自带驱动级的反反调试插件 反反调试,过数字签名校验,过虚拟机检测,,过PG,隐藏PEB(R3),隐藏进程,保护进程,伪装调试器,伪装父进程

”反调试 插件 OD 逆向 过检测“ 的搜索结果

很多新手在入门逆向的时候一般都是用的吾爱OD,吾爱OD现在已经很久没有更新了,新手使用此OD破解一般过不去VMP壳的保护,因此需要一个过检测OD来辅助破解,这里我分享一个我自己用的OD。希望能对你们有所帮助!

因为有些OD过不了一些反调试 就说下这个插件 自带vmp等 配置好的文件 几乎可以过掉R3层的反调试 不过VMP3.12还需要自己配置 因为是新的反调试 当然是不能过掉Xjun的XAntiDebug 这个需要底层hook 可以自行写个...

网络游戏逆向、网络游戏安全、网络游戏攻防、c++

之前总结了一些常见的反调试技术,反调试技术是程序作者用来保护程序不被调试,以此来保护自己的秘密,但是逆行分析人员也有自己的破解反调试的方法,就是“反反调试”。 记录初次学习,以待后来温习。 反调试技术的...

方案二:暴力破解,定位该函数,对其二进制代码进行修改,进而跳过该函数的判断,该方法几乎对所有的反调试都适用,但是定位程序比较繁琐,因为反调试代码位置不固定,而且也不一定会有很明显的逻辑区分,比如程序...

OD插件添加及 ODBG2_Pluginnotify配合PN_NEWPROC反反调试 #include <string.h> #include <windows.h> #include <winternl.h> #pragma comment(lib,"ntdll.lib") struct MYPROCESS_...

网络游戏逆向、网络游戏安全、网络游戏攻防、c++

1.增加处理 vmp3.5反调试 2.修复ThreadHideFromDebugger 参数处理bug 3.修复 win10 bypass objectcallback(PsProcessType & PsThreadType) 触发PG BSOD 4.增加处理 PEB_ProcessParameters 5.增加处理 ...

逆向——基础分析基础分析(二) 基础分析(二)

x64dbg,逆向反汇编修改神器,免费开源x64/x32位动态调试器,适用Windows的专业程序调试器,软件原生支持中文界面和插件,其界面及操作方法与OllyDbg调试工具类似,支持类似C的表达式解析器、全功能的DLL和EXE文件...

前不久破解一个软件的时候遇到了各种反调试,折腾的自己各种难受,最终爆破了之后感觉心情大快就顺手写下了这篇文章使用工具十六进制分析工具:winhex 查壳工具:PEID 脱壳工具:ollydump插件或者LordPE 脱壳修复...

然而我这个菜鸟不会用OD,所以没有体会它的强大之处,我更喜欢用IDA的调试器。IDA的调试器功能也很强大。支持x64位程序。可以充分利用静态分析的结果。支持多种平台,Windows版本的IDA支持本地Windows调试,同时...

浅谈逆向-OD断点简介常用断点INT 3断点硬件断点 常用断点 INT 3断点,硬件断点,内存断点,消息断点… INT 3断点 常用,OD中可以使用bp命令或F2快捷键来设置/取消。当执行一个INT 3断点时,该地址处的内容被调试...

nop法通过用于跳过序列号验证机制,得到最后的成功结果,关键是我们要找到序列号判定的函数,如何找到这个函数,常用的方法有以下几个: 1.利用字符串查找法,右键,查找,引用的字符串,查找判断失败或者成功弹出的...

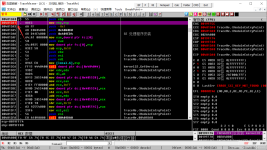

ida和od兼并静态和动态的调试方式,但是就静态而言ida更加的强大,而动态调试的工具自然是od更为灵活和强大。 od软件,界面打开如图: 软件窗口可以分为12个小窗口: 1.汇编代码对应的地址窗口 2.汇编代码对应...

这是作者网络安全自学教程系列,主要是关于安全工具和实践操作的在线笔记,特分享出来与...这篇文章将讲解逆向分析之OllyDbg动态调试工具,包括INT3断点、反调试、硬件断点和内存断点。基础性文章,希望对您有所帮助。

反调试技术(1) B. BeingDebugged Win32API为程序提供了IsDebuggerPresent来判断自己是否处于调试状态,懒惰的程序员使用这个API来自欺欺人 实现源码为: IsDebuggerPresent(VOID) { return ...

用 OD 调试 发现报异常 说明做了反调试(OD不要用插件不然他会反反调试看不到)4.(这里要用到 win7了 因为 win10 报异常不知道在哪里)win10效果 win7效果可以看出异常地址在哪里5.知道异常地址在哪了用ida静态...

动态调试和分析(OD和X64DBG)

标签: 学习

由于已有栈的内容是不应更改的,简单的壳会选择将这样的信息压入栈(在栈上开辟新的空间),x86的汇编指令pushad可以轻松地将所有寄存器一次性压入栈,UPX也是使用了同样地方式,被形象地称为”x64DBG和OD的布局相同...

壳通过调用ThreadHideFromDebugger检测调试器,于是OD的HideOD插件就是通过对ThreadHideFromDebugger的Hook来对抗的 最早期直接在入口写入retn 10来直接返回,防止函数的调用 于是外壳也进行了改进:...

推荐文章

- Unity3D 导入资源_unity怎么导入压缩包-程序员宅基地

- jqgrid 服务器端验证,javascript – jqgrid服务器端错误消息/验证处理-程序员宅基地

- 白山头讲PV: 用calibre进行layout之间的比对-程序员宅基地

- java exit方法_Java:如何测试调用System.exit()的方法?-程序员宅基地

- 如何在金山云上部署高可用Oracle数据库服务_rman target sys/holyp#ssw0rd2024@gdcamspri auxilia-程序员宅基地

- Spring整合Activemq-程序员宅基地

- 语义分割入门的总结-程序员宅基地

- SpringBoot实践(三十五):JVM信息分析_怎样查看springboot项目的jvm状态-程序员宅基地

- 基于springboot+vue的戒毒所人员管理系统 毕业设计-附源码251514_戒毒所管理系统-程序员宅基地

- 【LeetCode】面试题57 - II. 和为s的连续正数序列_leet code 和为s的正数序列 java-程序员宅基地